Cyber-Einblicke von einem Ex-Hacker, Teil 2a

Jenseits der Wiederherstellung: Das Problem erforschen - Teil 2 von 5

Willkommen zu Teil 2 der Serie „Jenseits der Wiederherstellung“, in der ich das Problem, das wir zu lösen versuchen, näher erläutern werde.

Die Grundursache verstehen

Ich denke, wir sind uns alle einig, dass es wichtig ist, das Problem selbst vollständig zu verstehen, um die richtigen Ergebnisse zu erzielen, um die richtige(n) Lösung(en) für ein Problem zu finden. Und bevor wir über die Nutzung des wahren Werts von Speicher- und Wiederherstellungsfunktionen (oder in der Tat vieler anderer Sicherheitstechnologien) sprechen können, ist es wichtig, das eigentliche Problem zu verstehen, um es am besten anzugehen.

Eine interessante Beobachtung, die ich im Laufe der Jahre gemacht habe, ist, dass, wenn ich verschiedene Sicherheitsexperten frage, was ihrer Meinung nach das grundlegendste Problem im Bereich der Sicherheit ist, sie mit sehr unterschiedlichen Antworten antworten. In der Regel sind es alles berechtigte Probleme, aber selten grundlegende. Mit anderen Worten, sie beschreiben Dinge, die durch etwas anderes verursacht werden, vergrößern aber in der Regel nicht ihren Scope, um die wahre Ursache anzugehen. Es ist also keine Überraschung, dass das Sicherheitsproblem immer größer wird.

Aber lassen Sie uns einen Schritt zurücktreten und einen Blick auf die heutige Sicherheitsbranche werfen. Als „Branchenexperte“ werde ich ständig nach neuen Technologietrends, neuen Schwachstellen, neuen Dynamiken in der Funktionsweise krimineller Banden, etc. gefragt.

Ich finde nichts davon besonders relevant. Weil es das nicht ist.

Ich bin kein sehr guter „Branchenexperte“, weil ich mich nicht wirklich für die „Sicherheitsbranche“ interessiere. Mir ist es wichtig, dass Unternehmen Ergebnisse erzielen. Unternehmen finanzieren keine Sicherheit, weil sie sich um eines der oben genannten Dinge kümmern. Sie finanzieren Sicherheit, um eine Kapitalrendite in Bezug auf die Risikominderung zu erzielen.

Lesen Sie unseren Blog: Das Cybersicherheits-Framework von NIST in die Tat umsetzen

Sicherheitsausgaben vs. Sicherheitsergebnisse

Also, damit als Metrik, wie geht es uns??

Nun, in den letzten zwei Jahrzehnten haben wir einen kontinuierlichen Anstieg der Ausgaben für Informationssicherheit gesehen. Diese Ausgaben sind nicht nur in absoluten Zahlen, sondern auch als Prozentsatz des IT- und Gesamtbudgets exponentiell gestiegen.

Der entsprechende Rückgang der Vorfälle oder des ausgenutzten Risikos war... nicht vorhanden.

In der Tat ist es schlimmer geworden und wird immer schlimmer. Interessant ist, dass jedes Jahr die Zahl der entdeckten Sicherheitslücken steigt. Und da wir nicht alle beheben können, steigt die Zahl der Sicherheitslücken exponentiell an, die wir tragen.

Was ist daran interessant? Die Tatsache, dass der Trend, wie viele Schwachstellen in unseren Organisationen vorhanden sind, unabhängig davon, ob sie „risikomanagementorientiert“ sind oder nicht, in etwa den Schäden entspricht, die jedes Jahr durch Verstöße verursacht werden.

Wenn man darüber nachdenkt, ist es eindeutig nicht nachhaltig. Sie könnten argumentieren, dass Sicherheitspraktiken und -technologien viele Angriffe gestoppt haben, aber was ist die geschäftliche Bedeutung davon, wenn der Angreifer dann einfach zu einem anderen Weg übergeht, um das Unternehmen zu gefährden, und das Endergebnis das gleiche ist?

Erfahren Sie, wie die Virtual Storage Platform One eine solide Datengrundlage für geschäftskritische Anwendungen bietet, einschließlich der Minderung von Risiken und Sicherheitsbedrohungen.

Der alarmierende Trend der Sicherheitsübertragungen

Dieser mangelnde Erfolg hat zu einigen berühmten Zitaten rund um die Informationssicherheit geführt:

„Es gibt nur zwei Arten von Unternehmen: diejenigen, die gehackt wurden, und diejenigen, die gehackt werden.“ -Robert S. Mueller III, Exekutivdirektor des FBI

Und noch allgemeiner „es ist nicht das ob, sondern wann“.

Aus geschäftlicher Sicht wirft dieser Trend Fragen nach der Kosteneffektivität der Ausgaben für Informations- und Datensicherheit auf.

Das hat auch zu einem Umdenken geführt: dass die Wiederherstellung im Zusammenhang mit der Ausfallsicherheit vielleicht die höchste Priorität haben sollte. Trotz der Stagnation bei den Ausgaben für Sicherheitstools haben die Unternehmen in ihre Wiederherstellungsfähigkeiten investiert (in Anbetracht der Umstände würde ich sagen, das war klug).

Das ist logisches Denken. Wenn wir nicht verhindern können, erfolgreich getroffen zu werden, müssen wir uns auf unsere Fähigkeit konzentrieren, uns schnell und gut zu erholen.

Aber wenn Sie darüber nachdenken, finde ich das schon ziemlich erschütternd. Es signalisiert die Kapitulation der Sicherheitsteams vor den Cyber-Kriminellen. „Wir tun, was wir können, aber am Ende des Tages wissen wir, dass das Haus niedergerissen wird und wir es wiederaufbauen müssen.“

Ein fehlerhafter Ansatz: Warum wir es mit der Sicherheit nicht richtig machen

Aber was wäre, wenn es einen anderen Weg gäbe? Was wäre, wenn wir vorgegangen wären, ohne das Konzept der Sicherheit vollständig zu verstehen, was bedeutet, dass unser Ansatz fehlerhaft war und dass dies der Grund war, warum er ineffektiv war und so wenig ROI bot?

Erlauben Sie mir, mit Ihnen einige Erkenntnisse zu teilen, die ich in meiner 25-jährigen Karriere gewonnen habe. Diese einfachen Konzepte haben mein Denken geformt und mich in die Lage versetzt, etwas zu tun, was nur wenigen anderen gelungen ist: das Risiko dauerhaft zu senken und gleichzeitig die Ausgaben für die Sicherheit kontinuierlich zu reduzieren und einen Nettozuwachs für das Ergebnis des Unternehmens zu generieren. Ja, eine interne Sicherheitsfunktion, die keine Kostenstelle ist, ganz im Gegenteil.

1. Sicherheit ist nicht die Aufgabe der Sicherheit.

Sicherheit ist ein bisschen so, wie ein Schiff über Wasser zu halten. Schiffe sind ständig undicht. Der tonnenschwere Wasserdruck auf den Rumpf führt dazu, dass das Wasser auch den kleinsten Riss findet, undichte Rohre, Wellen, die über den Bug brechen, etc. tragen alle dazu bei, dass Wasser eindringt. Aber das ist in Ordnung, denn Schiffe haben Bilgepumpen, um mit diesen unerwünschten Eindringlingen fertig zu werden. Es ist ein bisschen wie mit Ihrer typischen Sicherheitsfunktion.

Wenn Ihr Schiff jedoch aufgrund von Lücken im Rumpf, schlechten Dichtungen, undichten Rohren und vielem mehr jede Minute Tausende von Litern Wasser ausgesetzt ist, dann können Ihre Bilgepumpen Sie nicht retten und der Kauf weiterer Pumpen ist auch keine Lösung. Das ist in Ordnung, denn es ist nicht die Aufgabe der Pumpe, das Schiff über Wasser zu halten, sondern die des Schiffes. Das gesamte Schiff ist so konstruiert, dass das Eindringen von Wasser auf ein Minimum beschränkt wird, und die Aufgabe der Bilgepumpe besteht lediglich darin, eine überschaubare Menge zu bewältigen.

Wenn Sie erwarten, dass eine herkömmliche IT-Sicherheitsfunktion Ihr Unternehmen allein schützt, ist das ein bisschen so, als würden Sie Bilgenpumpen in ein Mehrfamilienhaus stecken, es in den Atlantik fallen lassen und erwarten, dass es schwimmt.

2. Risikomanagement allein ist eine schlechte Idee.

Stellen Sie sich vor, Sie sind ein Flugzeughersteller, Sie haben ein neues Modell im Einsatz und jemand entdeckt, dass sich eine kritische Schraube am Rumpf (Ersatzfahrwerk etc.) im Flug lösen kann.

Würden Sie Werkstätten auf der ganzen Welt einrichten und die Schrauben überprüfen und nachziehen, um das Risiko eines Zwischenfalls zu minimieren, und diesen Vorgang mit dem Wachstum Ihres Unternehmens und Ihrer Flotte vergrößern? Oder würden Sie herausfinden, warum sich die Schrauben lockern, das Problem mit einer besseren Konstruktion beheben, diese in der Produktion einsetzen und die bereits im Einsatz befindlichen Schrauben nachrüsten, um sich nie wieder damit beschäftigen zu müssen?

Das ist der Unterschied zwischen reinem Risikomanagement und Qualitätsmanagement.

Beachten Sie, dass jede Ähnlichkeit mit weit verbreiteten Ereignissen aus dem wirklichen Leben rein zufällig ist, da dies eine Geschichte ist, die ich schon seit einiger Zeit verwende, um diesen Punkt zu illustrieren. Aber wenn Sie sie durch diese sehr reale Brille betrachten, können Sie sehen, wie wichtig der Unterschied zwischen Risikomanagement und Qualitätsmanagement sein kann.

Und in der Cybersicherheit konzentrieren wir uns immer noch fast ausschließlich auf Ersteres. Mittlerweile haben ausgereifte Branchen die Anzahl der Vorfälle im Laufe der Zeit erfolgreich reduziert und letztendlich auch die Ausgaben reduziert. Sie betreiben dann nur noch Risikomanagement für das Restrisiko, das nicht kosteneffektiv durch ein Qualitätsmanagement beseitigt werden kann.

Das ist der einzige Ort, an dem wir das Risiko auf konventionelle Weise managen sollten (denken Sie an unsere Bilgenpumpe zurück).

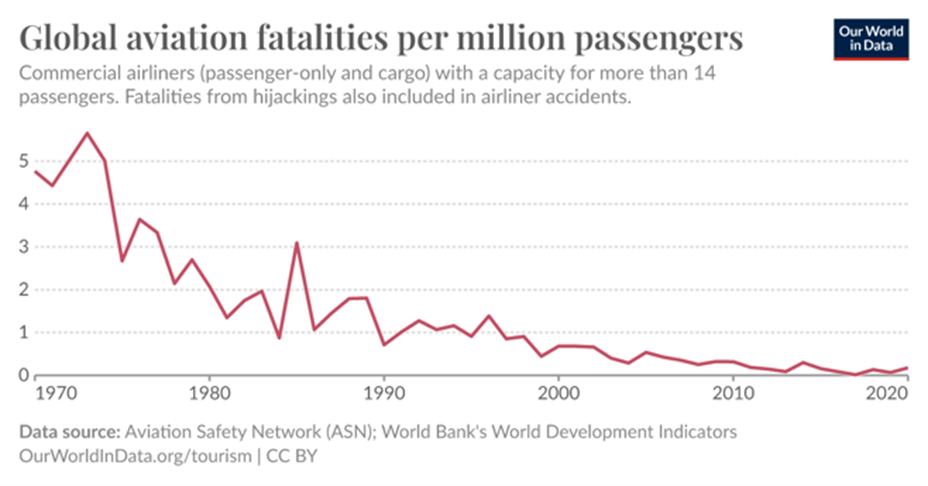

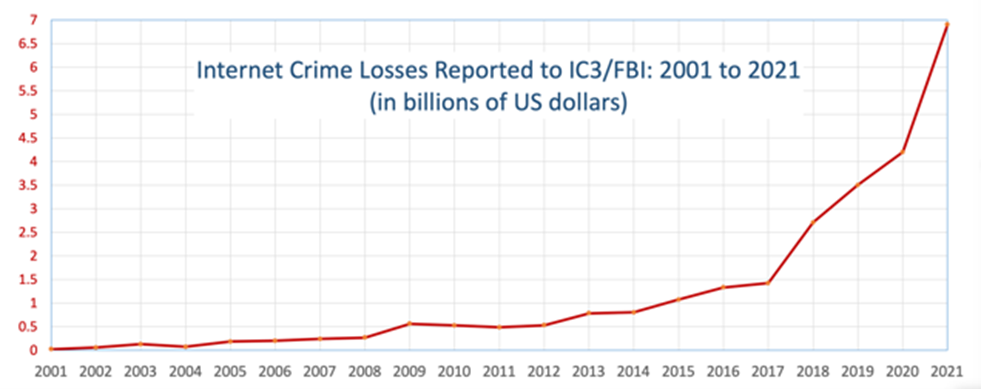

Und deshalb sehen die negativen Ergebnisse im Laufe der Zeit in reifen Branchen wie die Grafik auf der linken Seite aus, und diejenigen in der Sicherheit sehen wie die Grafik auf der rechten Seite aus.

Natürlich hat dieser Ansatz auch große finanzielle Vorteile für das Geschäft, die wir später behandeln werden.

3. Sicherheit ist ein Qualitätsproblem.

Wenn der obige Punkt für Sie nicht ganz sinnvoll war, denke ich, dass dies der Fall sein wird, nachdem Sie diese Idee aufgegriffen haben: Bei Sicherheit geht es hauptsächlich um die Ausnutzung von Schwachstellen (in der lockersten Interpretation des Wortes). Aber was sind Schwachstellen, wenn nicht Qualitätsprobleme oder Mängel?

Fehler in Code, Konfiguration, Build, Design, Architektur, Prozess, Kontext, etc., die das Auftreten eines unvorhergesehenen oder unerwünschten Ereignisses ermöglichen, das böswillige Akteure nutzen können, um uns zu gefährden.

Sobald wir dies erkennen, sehen wir, wie herkömmliche Qualitätsmanagementansätze, die in anderen Branchen verwendet werden, angewendet werden können, um zu verhindern, dass überhaupt ein so hohes Risiko auftritt. Das bedeutet, dass wir die Menge an Schwachstellen reduzieren, die wir im Laufe der Zeit tragen, nicht weil wir immer mehr Ressourcen aufwenden, um sie zu mindern, sondern weil wir die Grundursachen angegangen sind, die sie überhaupt erst verursacht haben.

Einen ganzheitlichen Ansatz verfolgen

Um die oben genannten Konzepte zusammenzufassen: Um sicher zu sein, müssen alle Teile eines Unternehmens unter dem Aspekt der Sicherheit konzipiert werden. Dazu gehören Systeme, Anwendungen, Prozesse und vieles mehr, und zwar im gesamten Unternehmen. Das ultimative Ziel der Sicherheit sollte es sein, zu definieren, wie all diese Dinge zu tun sind, damit Sie Ihre Geschäfte sicher abwickeln können und so wenig Risiken wie möglich eingehen müssen.

Begleiten Sie uns zu unserem nächsten Teil, in dem ich Ihnen ein paar weitere Prinzipien vorstellen werde, von denen ich hoffe, dass sie Sie dazu bringen werden, zu überdenken, wie Sie sich der Sicherheit nähern, wie diese Änderung erreicht werden kann und wie Speicher und Wiederherstellung ein enormer Beschleuniger bei der Bereitstellung sein können.

Lesen Sie Teil 1: Jenseits der Wiederherstellung: Jenseits der Technologie

Zusätzliche Ressourcen

Greg van der Gaast started his career as a teenage hacker and undercover FBI and DoD operative but has progressed to be one of the most strategic and business-oriented voices in the industry with thought-provoking ideas often at odds with the status quo.

He is a frequent public speaker on security strategy, the author of Rethinking Security and What We Call Security, a former CISO, and currently Managing Director of Sequoia Consulting which helps organizations fix business problems so that they have fewer security ones.